著者: サーティック

2024 年 6 月から、CertiK セキュリティ チームは同様のフィッシング/ドレイナー取引を多数監視しました。6 月だけでその金額は 5,500 万米ドルを超え、8 月と 9 月に入ると、関連するフィッシング アドレスの活動がより頻繁になりました。攻撃 ますます暴力的な状況が発生しています。 2024 年の第 3 四半期を通じて、フィッシング攻撃は最も大きな経済的損失を引き起こした攻撃方法となり、フィッシング攻撃者は 65 件の攻撃操作で 2 億 4,300 万ドル以上を獲得しました。 CertiK セキュリティ チームの分析によると、最近頻繁に発生しているフィッシング攻撃は、悪名高いフィッシング ツール チームである Inferno Drainer に関連している可能性が最も高いです。チームは2023年末に大々的に「引退」を発表していたが、ここにきて再び活発に復活し、大型攻撃を連発しているようだ。

このような背景を踏まえ、この記事では、Inferno Drainer や Nova Drainer などのフィッシング攻撃グループの典型的な手口を分析し、その動作特徴を詳細に列挙します。これらの分析を通じて、ユーザーがフィッシング詐欺を特定して防止する能力を向上させるのに役立つことを願っています。

Scam-as-a-Serviceとは何ですか

多くの人は、Software-as-a-Service (SaaS) の概念に精通しているかもしれませんが、暗号化の世界では、SaaS には別の意味があります。フィッシング チームは、Scam-as-a-Service と呼ばれる新しい悪意のあるモデルを発明しました。このモデルは、詐欺ツールとサービスをパッケージ化し、商用化された方法で他の犯罪者に提供します。悪名高い Inferno Drainer は、2022 年 11 月から 2023 年 11 月にかけて初めて発表されました。 、詐欺額は8,000万ドルを超えました。 Inferno Drainer は、フィッシング Web サイトのフロントエンド、スマート コントラクト、ソーシャル メディア アカウントなどの既成のフィッシング ツールとインフラストラクチャを提供することで、購入者が迅速に攻撃を開始できるようにします。一方、Inferno Drainer は 10 % を請求します。 -20%の手数料。このモデルは、詐欺に対する技術的なしきい値を大幅に下げます。これにより、サイバー犯罪がより効率的かつ大規模になり、暗号化業界、特にセキュリティ意識が低くターゲットにされる可能性が高いユーザーでフィッシング攻撃が急増しています。

Scam-as-a-Service はどのように機能しますか?

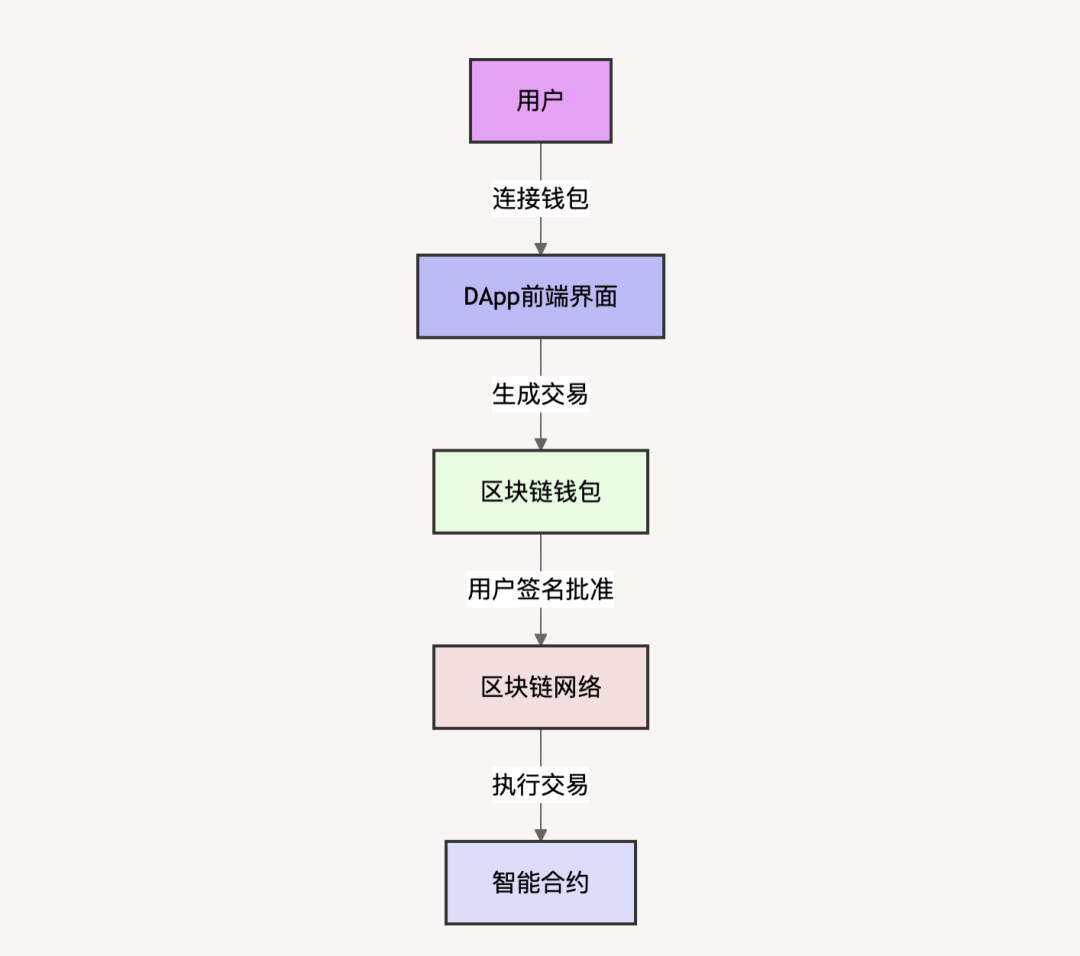

SaaS を導入する前に、まず典型的な分散アプリケーション (DApp) のワークフローを理解することができます。以下の図に示すように、一般的な DApp は通常、フロントエンド インターフェイス (Web ページやモバイル アプリケーションなど) とブロックチェーン上のスマート コントラクトで構成されます。ユーザーはブロックチェーン ウォレットを通じて DApp のフロントエンド インターフェイスに接続し、フロントエンド ページが対応するブロックチェーン トランザクションを生成してユーザーのウォレットに送信します。次に、ユーザーはブロックチェーン ウォレットを使用してトランザクションに署名し、承認します。署名が完了すると、トランザクションはブロックチェーン ネットワークに送信され、対応するスマート コントラクトが呼び出されて必要な機能が実行されます。

では、フィッシング攻撃者はどのようにしてユーザーから資金を騙し取るのでしょうか?その答えは、悪意のあるフロントエンド インターフェイスとスマート コントラクトを設計することで、ユーザーが安全でない操作を実行するように巧妙に誘導しているという事実にあります。攻撃者は多くの場合、ユーザーを悪意のあるリンクやボタンをクリックさせ、それによって隠れた悪意のあるトランザクションを承認させたり、場合によってはユーザーを直接だまして秘密鍵を暴露させたりすることがあります。ユーザーがこれらの悪意のあるトランザクションに署名するか秘密キーを公開すると、攻撃者はユーザーの資産を自分のアカウントに簡単に転送できます。

最も一般的な手段のいくつかを次に示します。

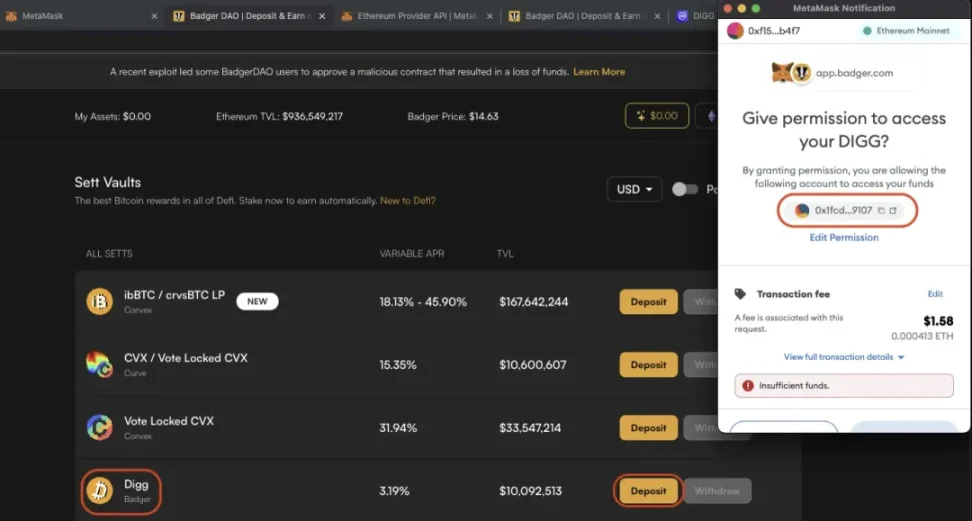

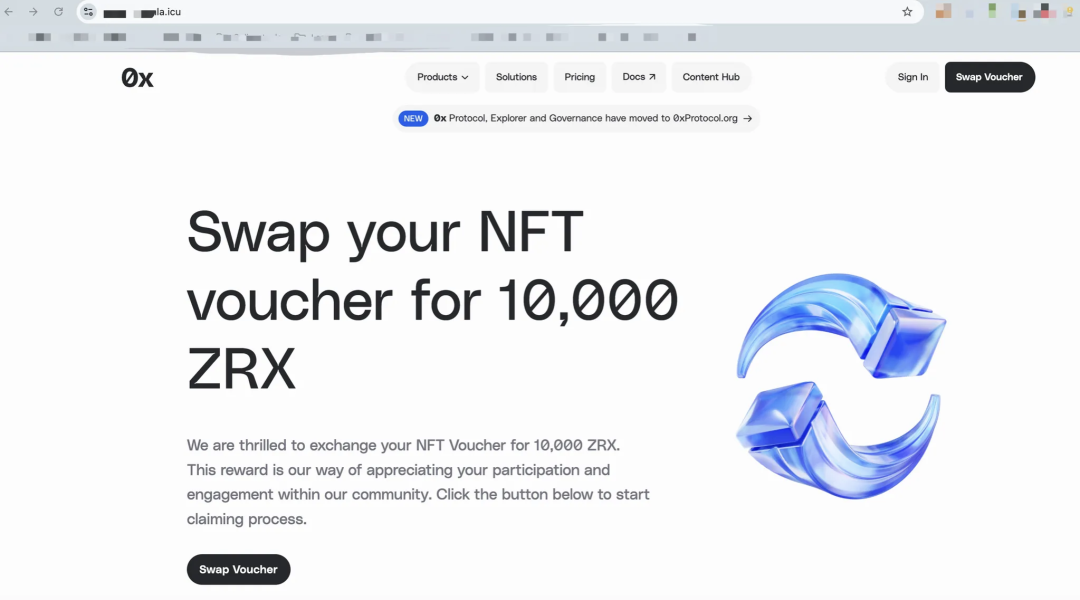

1. 有名なプロジェクトのフロントエンドを偽造する: 攻撃者は、有名なプロジェクトの公式 Web サイトを慎重に模倣することで、正当に見えるフロントエンド インターフェイスを作成し、ユーザーに信頼できるプロジェクトと対話していると誤って信じ込ませ、ユーザーの操作をリラックスさせます。警戒し、ウォレットに接続し、安全でない実行を実行します。図 1 に示すように、フィッシング グループは、bagerDAO のフロントエンド ページに独自のページを偽造し、ユーザーがそのページでトランザクションを承認すると、そのトークンが攻撃者のアドレスに認証されます。

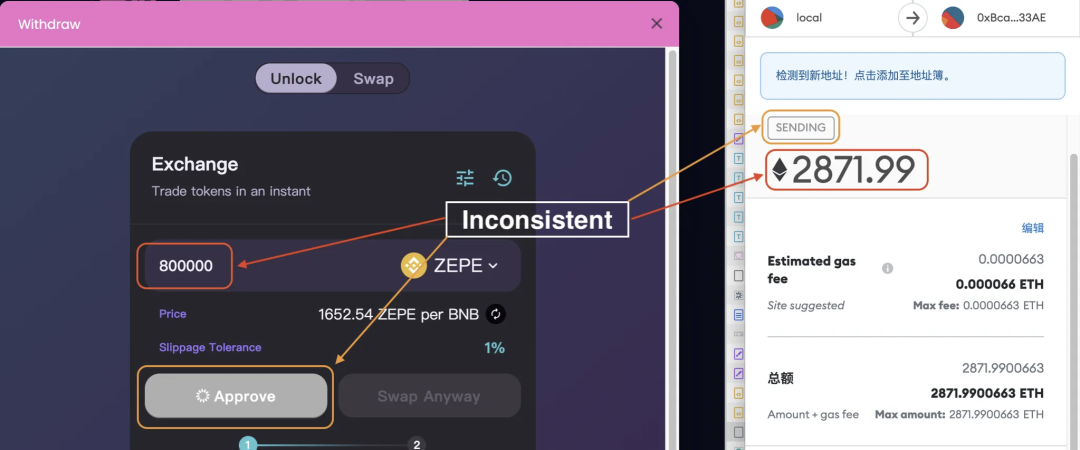

2. トークンエアドロップ詐欺:Twitter、Discord、Telegram、その他のソーシャルメディアでフィッシングウェブサイトを宣伝し、「無料エアドロップ」、「早期プレセール」、「NFTの無料鋳造」などの魅力的な機会があると主張します。被害者はリンクをクリックします。フィッシング Web サイトに誘導された後、被害者は無意識のうちにウォレットに接続し、悪意のある取引を承認してしまうことがよくあります。図 2 に示すように、攻撃者は「ZEPE」という名前のトークンをユーザーにエアドロップし、ユーザーを騙してフィッシング ページにアクセスさせ、それをクリックすると、アカウント内のすべての ETH が送金されます。詐欺師の住所。

3. 偽のハッキング事件と報酬詐欺: サイバー犯罪者は、ハッカー攻撃や資産凍結により、有名なプロジェクトがユーザーに報酬や報酬を発行していると主張しています。これらの偽の緊急事態を利用してユーザーをフィッシング Web サイトに誘い込み、ウォレットに接続するように騙し、最終的にユーザーの資金を盗みます。

フィッシング詐欺は新しい手口ではなく、2020 年以前から非常に一般的であったと言えます。しかし、過去 2 年間のフィッシング詐欺激化の最大の要因は主に SaaS モデルです。 SaaS が登場する前は、フィッシング攻撃者は攻撃を開始するたびにオンチェーンのスタートアップ資金を準備し、フロントエンド Web サイトとスマート コントラクトを作成する必要がありました。これらのフィッシング Web サイトのほとんどは粗雑に作られていましたが、セットを使用することで再現できました。これは新しい詐欺プロジェクトですが、Web サイトとページのデザインの運用と保守には一定の技術的基準が必要です。 Inferno Drainer などの SaaS ツール プロバイダーは、フィッシング詐欺に対する技術的障壁を完全に排除し、適切なテクノロジーを持たない購入者にフィッシング Web サイトを作成およびホストし、詐欺の収益から利益を引き出すサービスを提供しています。

Inferno Drainer はどのようにして SaaS 購入者と戦利品を分配するのでしょうか?

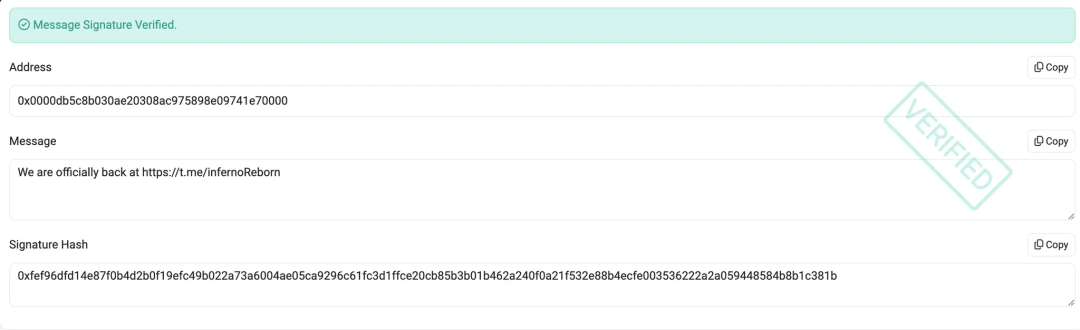

2024 年 5 月 21 日、Inferno Drainer は etherscan で署名検証メッセージを公開し、復帰と新しい Discord チャンネルの作成を発表しました。

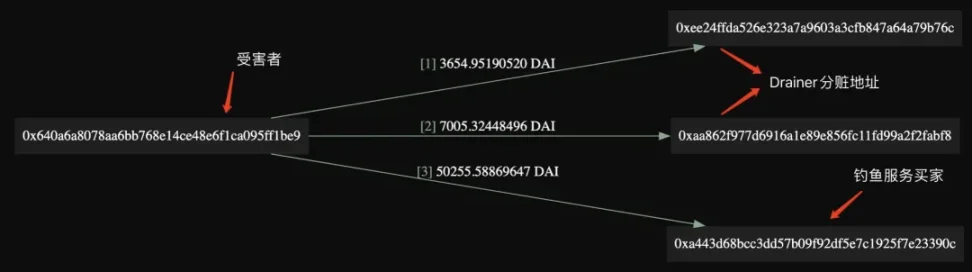

0x0000db5c8b030ae20308ac975898e09741e70000 は、CertiK が最近監視した異常な動作を伴うフィッシング アドレスの 1 つです。取引を分析、調査した結果、このアドレスは同様のパターンの取引を多数行っていることが判明しました。これらの取引は、被害者が騙されたことを検知した後、Inferno Drainer が資金を送金し、盗品を配布する取引であると考えられます。このアドレスを使用して、行われたトランザクションの 1 つの例を示します。

https://etherscan.io/tx/0x5cd1eeee1b091888e7b19bc25c99a44a08e80112fdc7a60a88b11ed592483a5f

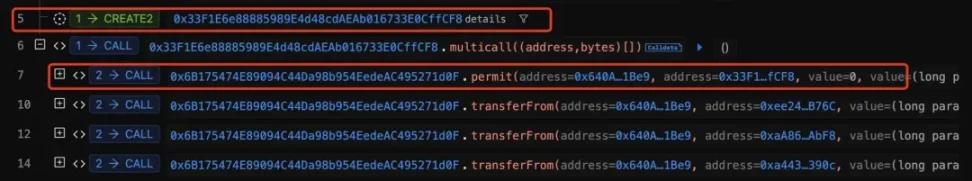

攻撃者は Permit2 を通じて被害者トークンを転送します

1. Inferno Drainer は CREATE2 を通じてコントラクトを作成します。 CREATE2 は、スマート コントラクトを作成するために使用されるイーサリアム仮想マシンの命令です。従来の CREATE 命令と比較して、CREATE2 命令では、スマート コントラクトのバイトコードと固定ソルトに基づいてコントラクトのアドレスを事前に計算できます。 CREATE2のメリット指示の性質は、フィッシング サービスの購入者の戦利品分配契約のアドレスを事前に計算し、被害者がおとりになるまで待ってから、戦利品分配契約を作成してトークンの転送と戦利品の分配作戦。

2. 作成されたコントラクトを呼び出して、フィッシング アドレス (Inferno Drainer サービスの購入者) と盗難品のアドレスに被害者の DAI を承認します。攻撃者は、上記のさまざまなフィッシング手法を使用して、被害者が悪意のある Permit2 メッセージに意図せず署名するように誘導します。 Permit2 を使用すると、ユーザーはウォレットと直接やり取りすることなく、署名を通じてトークンの転送を承認できます。その結果、被害者は、自分が通常のトランザクションに参加しているだけ、または特定の無害な操作を許可しているだけであると誤って信じていますが、実際には、攻撃者が管理するアドレスに無意識のうちに DAI トークンを許可していることになります。

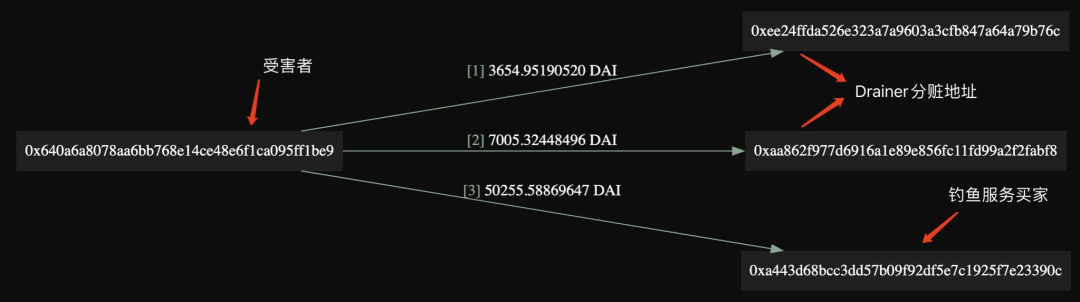

3. 3,654 DAI と 7,005 DAI を 2 つのアドレスに転送して戦利品を分割し、50,255 DAI を購入者に転送して戦利品の分割を完了します。

現在、フィッシング対策または同様の機能を実装しているブロックチェーン ウォレットが多数あることは言及する価値がありますが、多くのウォレットのフィッシング対策機能は、戦利品を分割する前にドメイン名またはブロックチェーン アドレスのブラックリストを介して実装されています。契約方式では、これらのフィッシング対策機能をある程度回避し、被害者の警戒心をさらに軽減できます。被害者が悪質な取引を承認した時点では契約書すら作成されていなかったため、住所の解析や調査は不可能だった。この取引では、釣りサービスの購入者が盗まれた金額の82.5%を受け取り、インフェルノ・ドレイナーは17.5%を保持した。

明らかに: フィッシング Web サイトを作成するには何ステップかかりますか?

Inferno Drainer がどのように戦利品を分配するかを見た後、攻撃者が SaaS を利用してフィッシング Web サイトを作成することがいかに簡単であるかを見てみましょう。

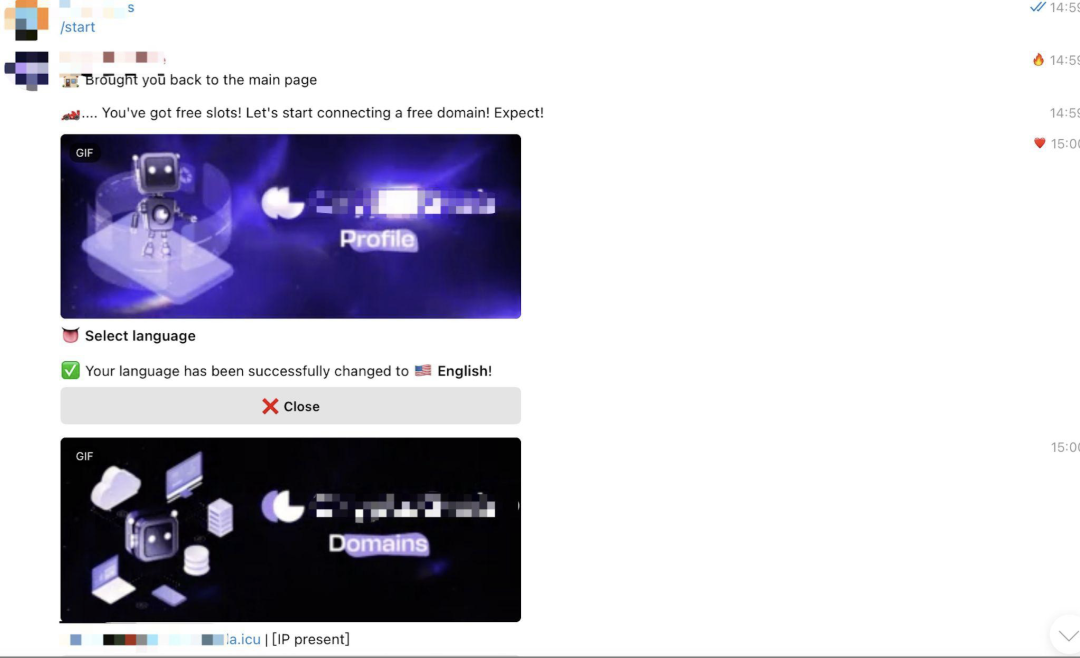

最初のステップでは、Drainer が提供する TG チャネルに入ると、簡単なコマンドだけで無料のドメイン名と対応する IP アドレスが作成されます。

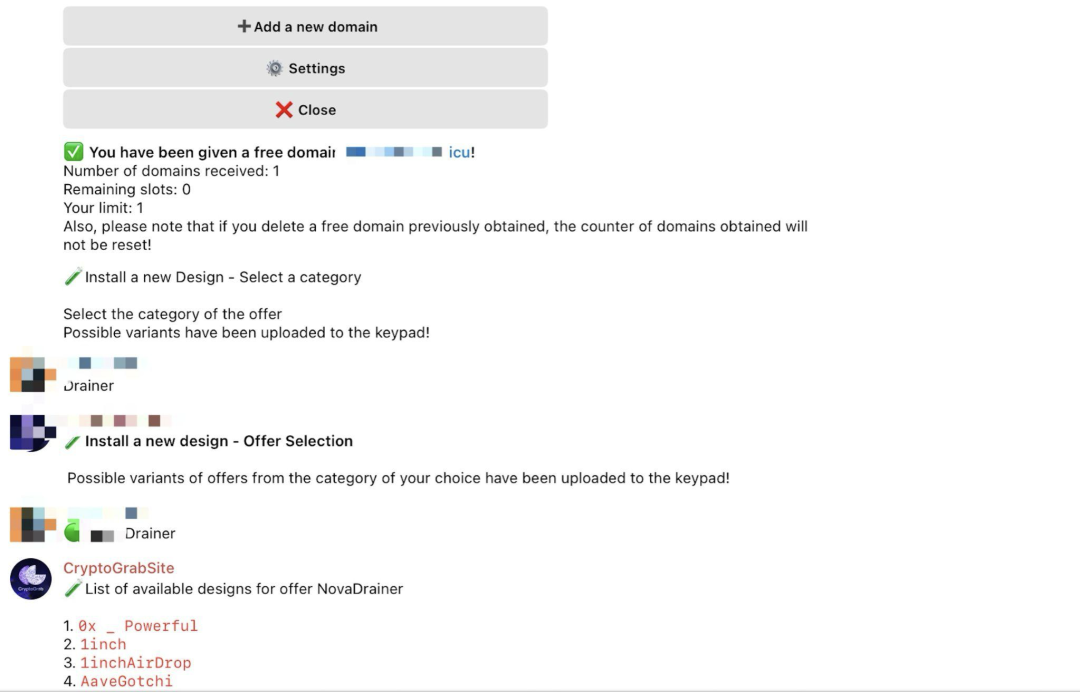

2 番目のステップでは、ロボットが提供する何百ものテンプレートから任意の 1 つを選択し、インストール プロセスを開始すると、適切なインターフェイスを備えたフィッシング Web サイトが作成されます。

3番目のステップは、被害者を見つけることです。被害者が Web サイトにアクセスし、ページ上の詐欺情報を信じ、ウォレットに接続して悪意のある取引を承認すると、被害者の資産が転送されます。 SaaS を利用すると、攻撃者はわずか 3 ステップとわずか数分でこのようなフィッシング Web サイトを作成できます。

要約とインスピレーション

暗号通貨の世界で最も脅威的な「ドレイナー」の 1 つであるインフェルノ ドレイナーは、その強力な機能、秘密の攻撃手法、および非常に低い犯罪コストに依存しており、間違いなく業界ユーザーに大きなセキュリティ リスクをもたらします。サイバー犯罪者がフィッシング攻撃や資金窃盗を実行するために好まれるツールです。

ユーザーは、暗号通貨取引に参加する際には常に警戒し、次の点に留意する必要があります。

- 無料のランチなどというものはありません。疑わしい無料のエアドロップや補償金などの「完全にパイ」のプロパガンダは信じず、専門的な監査サービスを受けた公式 Web サイトまたはプロジェクトのみを信頼してください。

- ネットワーク リンクを常に確認する: Web サイト上のウォレットに接続する前に、URL が有名なプロジェクトを模倣していないかどうかを注意深く確認し、WHOIS ドメイン名クエリ ツールを使用して登録時間が短すぎる Web サイトを確認してください。登録時間は不正なプロジェクトである可能性があります。

- 個人情報の保護: ニーモニック フレーズや秘密キーを疑わしい Web サイトやアプリに送信しないでください。ウォレットがメッセージへの署名やトランザクションの承認を求める前に、そのトランザクションが、情報の損失につながる可能性のある許可または承認トランザクションであるかどうかを慎重に確認してください。資金。

- 詐欺情報の最新情報に注意してください。警告情報を定期的に公開している CertiK Alert などの公式ソーシャル メディア アカウントをフォローしてください。誤って不正なアドレスにトークンを承認したことが判明した場合は、適時に承認を取り消すか、残りの資産を他の資産に移管してください。安全なアドレス。