整理:SafePal

「黑暗森林」,這個脫胎於《三體》的宇宙社會學法則,也是對當下Web3 安全賽道最赤裸的概括:鏈上有著足夠的想像空間和創新玩法,但同時也正如一個「黑暗森林」 ,充滿血腥殘忍的零和博弈,而普通投資者更多是扮演「被狩獵者」的訊息不對稱角色。

11 月16 日,多位社群用戶反映鏈上交易終端DEXX 被盜,事後分析顯示DEXX 私鑰管理存在明顯漏洞,甚至曾以明文形式傳輸和存儲,截至目前不完全統計的總損失就在2000 萬美元以上,

在此背景下,一般用戶該如何完善鏈上自我保護機制,就成了大家十分關注的重要議題,SafePal 共同創辦人兼CEO Veronica 也參與了137Labs 舉辦的𝕏 Space 活動「DEXX 事件引發的安全思考:如何避免加密投資中的「坑」,與BlockSec 創辦人Andy、資深交易員會所哥、137Labs 研究員OneOne 等共同探討DEXX安全事件,並為加密投資者提供實用的安全建議。

本文為這次Twitter Space 中各位嘉賓精彩分享的文字摘要,特此整理,以颯讀者。

搶跑Bot 工具的「不可承受之重」

在加密投資中,高收益與絕對安全往往難以兼顧,DEXX、Unibot 等Trading Bot 工具雖然憑藉一鍵跟單和快速資金劃轉等贏得用戶青睞,但這種便捷性建立在中心化架構之上,要求用戶授權資金或提供錢包存取權限,導致資產風險顯著增加。

只不過用戶普遍低估了這些交易工具的安全要求,習慣信任大交易所,卻忽略了較小工具平台的風險,而此次DEXX 事件就暴露了部分交易工具在私鑰管理上的致命漏洞——真正的「非託管錢包」應確保私鑰只儲存在使用者裝置上,而不是依賴中心化伺服器,即便私鑰經過加密,缺乏記憶體級安全防護的技術支援(如TEE 或enclave),仍無法避免被盜的可能性。

同時,本次攻擊手法複雜,駭客分散轉移資金以增加追蹤難度,這不僅使資金追回難度加大,也預示未來類似事件可能更複雜難防,也因此催生兩種可能性:要嘛平台因技術漏洞被攻破,要嘛內部存在監守自盜或遭到深度滲透,若是後者,未來風險可能更為嚴重。

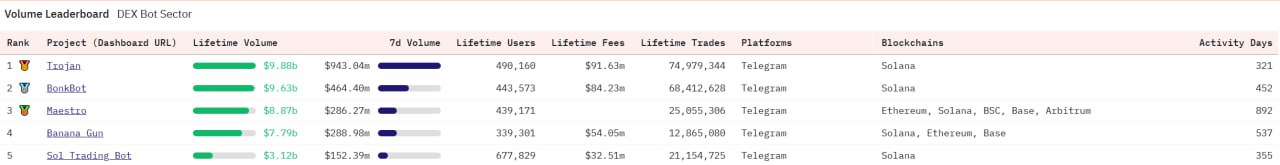

Dune 數據顯示,目前交易量排名前五的Bot 是:Trojan、BonkBot、Maestro、Banana Gun、Sol Trading Bot,7 日交易量均在1 億美元以上,累計用戶數均在30 萬以上,也正因如此,「要嘛暴賺、要嘛歸零」的心態也讓大部分用戶忽略了潛在的巨大風險。

圖源:Dune

Veronica 就認為,幾乎所有這種「搶跑」交易工具都可能面臨類似的安全風險,這類Bot 之所以能實現超快鏈上交易,避免每次都手動簽名,是因為它們犧牲了部分安全性與非託管特性:

通常無論使用硬體錢包、APP 錢包還是瀏覽器插件錢包,用戶都需要花幾秒鐘進行手動簽名確認,但為了提高交易速度和優化用戶體驗,這些Bot 通常會妥協,將部分私鑰安全性降至最低,以實現更快速的成交。

這種設計並非完全錯誤,也不能簡單地說這些專案都是不安全的,然而這確實對開發團隊的安全防護能力提出了極高要求,為了實現流暢體驗,如果開發團隊無法確保強大的安全攻防能力,一旦遭遇攻擊,後果將極為嚴重,使用者和專案方都可能面臨巨大損失。

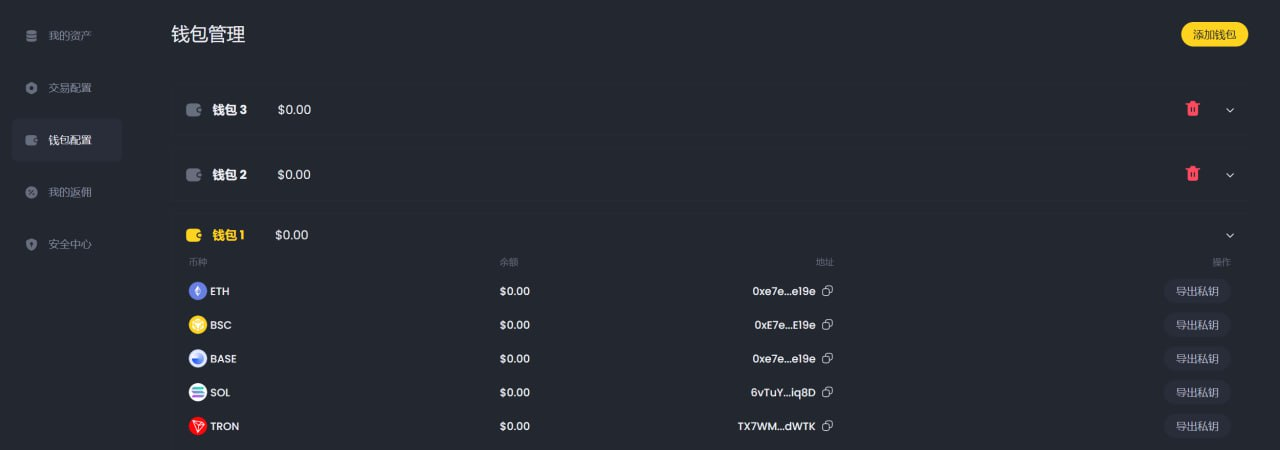

除此之外,目前大多數交易Bot 的設計確實面臨一個顯著的安全隱患——為了實現自動化交易,它們通常為每個用戶生成並保管私鑰,這種方式雖然方便用戶進行自動化跟單,卻也帶來了極高的安全風險,如果攻擊者攻破平台,所有儲存的用戶私鑰都可能被洩露,導致資產損失。

圖源:DEXX「錢包管理」頁面

然而實際上有一種更安全的交易架構,能夠在不使用用戶私鑰的情況下實現自動化交易:

這種架構依賴於智能合約,透過創建與用戶帳戶關聯的“PDA帳戶”,在無需用戶私鑰簽名的情況下完成交易,平台可以透過一個受限制的「操作帳戶」來執行交易指令,但這個操作帳戶的權限是嚴格受控的,只能進行交易操作,無法隨意轉移使用者資產。

這種智慧合約驅動的設計可以顯著提升安全性,因為使用者的私鑰始終掌握在自己手中,不會被儲存在中心化伺服器上,雖然這種設計更複雜,對團隊的工程能力和安全技術要求更高,但它是完全可行且更安全的。

目前用戶大多並不清楚這兩種設計模式的差別,或是因為追求便捷而忽略了安全性。但隨著安全事件的頻繁發生,使用者和開發團隊可能會越來越重視更安全的架構,而這種先進的設計方案在未來有望逐漸普及,減少類似DEXX 事件的發生。

從交易授權到私鑰保護的Web3 安全鏈條

OneOne 認為,目前可以將鏈上安全風險分為兩大類,涵蓋從交易授權到私鑰保護等面向。

第一種常見攻擊方式即「Approve 欺騙」,舉例來說,類似透過「灰塵攻擊」發送少量的加密資產或空投NFT,誘使用戶點擊並進行交易授權,這種操作可能會讓攻擊者獲得用戶的錢包權限,從而竊取用戶的資產(包括加密貨幣和NFT),用戶要謹慎處理不明來源的代幣和空投,避免輕易進行授權。

私鑰被盜則普遍分幾種方式:

第一種是「惡意軟體攻擊」,例如一些攻擊者假裝邀請用戶測試新項目,誘騙用戶下載攜帶木馬病毒的可執行文件,一旦中招,用戶的私鑰和帳戶密碼就會被輕鬆竊取;

第二種是「剪貼簿」,攻擊者透過釣魚網站取得使用者的剪貼簿存取權限。當使用者複製貼上私鑰時,這些敏感資訊會被攻擊者截獲並利用;

另外有一些「遠端控制攻擊」的案例,例如透過惡意遠端軟體操控用戶電腦,甚至在用戶休息時直接竊取私鑰,譬如擼空投用戶常用的「指紋瀏覽器」等通常涉及雲端儲存功能,如果被攻破,用戶的資產便極易被盜,不少用戶在使用這些工具時未設定二次驗證(2FA),進一步加劇了風險;

最後還有「輸入法隱患」,許多用戶喜歡使用智慧輸入法,但這些輸入法可能會收集用戶的輸入資料並將其儲存在雲端,這也增加了私鑰洩漏的可能性,建議用戶盡量使用系統自備的輸入法,儘管功能較少,但安全性較高;

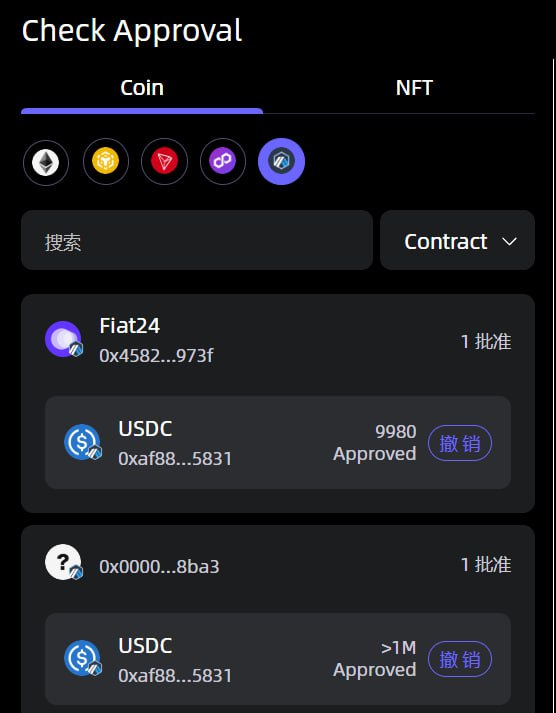

總的來看,用戶在鏈上交易時,特別是在使用DeFi 應用或交易工具時,需要採取額外的安全預防措施,其中授權管理就是一個需要高度重視的問題——由於以太坊的機制要求用戶向智能合約授予代幣授權,攻擊者可以利用這個授權機制進行惡意操作,因此用戶應經常檢查錢包的授權列表,及時撤銷不再需要的授權,尤其是那些可能被遺忘的早期授權,以降低風險。

此外用戶選擇DeFi 平台時,應審查平台的安全措施,包括是否有完善的稽核報告、持續的自動化安全監控、以及平台是否定期升級和修復漏洞。且在使用Trading Bot 時,建議用戶務必將資產分散管理,不要將大筆資金存放在交易機器人所控制的帳戶中,獲利後應盡快將資金轉移到更安全的錢包中,以減少可能的損失。

俱樂部表示,作為一名交易員,熟悉交易工具和平台的機制至關重要,當前土狗交易的環境下,許多人只關注暴漲暴跌的刺激,忽視了交易工具的安全隱患,用戶應設立安全警報,例如池子抽空或清算警告,以隨時把控風險。

Veronica 就強調了一個簡單而重要的原則:高效追逐利潤和全面安全之間總有妥協,因此最關鍵的建議是做好資金隔離,如果你發現自己因投資頭寸過大而焦慮得睡不著、頻繁檢查手機,那很可能說明你的資金配置已經超出了你的風險承受能力。

有哪些實用的鏈上安全性查詢工具?

Veronica 推薦用戶使用SafePal 等非託管錢包內建的安全小工具,例如定期檢查授權的功能——用戶可以掃描自己在多條鏈上的所有授權記錄,並一鍵撤銷不必要的授權,以減少被駭客利用的風險。

圖源:SafePal“Approval Manager”功能

此外目前詐騙者往往會透過小額轉帳偽裝成用戶的轉帳地址,以騙取資金,目前OKX Web3 錢包、SafePal 等主流錢包都已添加針對「首尾攻擊」的風險交易攔截服務。同時硬體錢包+密碼短語(Passphrase)也是一個較少人知道但非常實用的功能,特別適合有多個炒幣帳戶的用戶:

密碼短語作為第13 個字,與原本的12 個助記詞組合生成全新的錢包地址,即使有人獲取了你的助記詞,沒有密碼短語也無法訪問資產,這就意味著用戶可以通過這種方式建立多個錢包帳戶,確保安全性。

這種方法不僅增加了私鑰的安全性,還允許使用者在多個帳戶之間靈活管理資產,且密碼短語可以只存在於使用者的腦海中,進一步提升安全保障。

Andy 也強調,很多時候用戶遭遇安全事件,除了專案本身存在風險外,還可能與用戶本身的安全習慣不足有關,即使用戶意識到手中持有的加密資產較多,或明知投資交易有風險,仍常因不良習慣而讓資產暴露在危險之中。

建議用戶保持隔離的安全意識與習慣,例如將大額資產儲存在冷錢包中,只用來互動而不能直接轉移資金,同時使用一部專門的手機(如iPhone)來管理加密資產,只用它來進行加密貨幣交易或私鑰管理,不在這台裝置上安裝其他與交易無關的軟體或進行其他活動,這樣做可以顯著降低私鑰外洩的風險。

結語

DEXX 安全事件揭示了鏈上交易工具領域的核心困境:如何在便利性與安全性之間找到平衡?

在追求高效交易和用戶體驗的同時,平台的安全設計不能成為犧牲品,無論是私鑰的中心化存儲,還是缺乏內存級防護的技術短板,都會讓用戶資產暴露在高風險中。

「高收益和絕對安全之間總有妥協」,對於投資者而言,理解交易工具背後的風險邏輯,培養良好的安全習慣,是穿越鏈上「黑暗森林」的基礎,在這個去中心化且充滿不確定性的生態中,只有掌控自己的私鑰,才能真正掌控自己的資產,並推動整個鏈上生態更健康地發展。