作者:Certik

2024 年6 月開始,CertiK 安全團隊監控到大量相似的phishing/drainer transaction,光是6 月監控到的涉案金額就超過5,500 萬美元,進入8、9 月後,相關釣魚地址的活動更頻繁,釣魚攻擊有愈演愈烈的架勢。在整個2024 年第三季度,釣魚攻擊已經成為造成最多經濟損失的攻擊手段,釣魚攻擊者在65 次攻擊行動中獲得了超過2.43 億美元。根據CertiK 安全團隊分析,近期頻繁爆發的釣魚攻擊極有可能與Inferno Drainer 這一臭名昭著的釣魚工具團隊有關。該團隊曾在2023 年底高調宣布「退休」,但如今似乎再次活躍,並且捲土重來,製造了一系列大規模攻擊。

基於此背景,本文將分析Inferno Drainer、Nova Drainer 等網路釣魚攻擊集團的典型作案手法,並詳細列舉其行為特徵。希望透過這些分析,能夠幫助用戶提高對網路釣魚詐騙的辨識和防範能力。

什麼是Scam-as-a-Service

許多人或許對Software-as-a-Service(軟體即服務,SaaS)這個概念並不陌生,在加密世界中,SaaS 還有另一種意義,釣魚團隊發明了一種新的惡意模式,稱為Scam-as-a-Service(詐騙即服務)。這一模式將詐騙工具和服務打包,以商品化的方式提供給其他犯罪分子,臭名昭著的Inferno Drainer 正是這一領域的典型代表,在2022 年11 月至2023 年11 月他們第一次宣布在關閉服務期間,其詐騙金額超過8000 萬美元。 Inferno Drainer 透過向買家提供現成的釣魚工具和基礎設施,包括釣魚網站前後端、智能合約以及社交媒體帳戶,幫助他們快速發起攻擊,購買SaaS 服務的釣魚者保留大部分贓物款,而Inferno Drainer 收取10 %-20% 的佣金。這一模式大大降低了詐騙的技術門檻。這使得網路犯罪更加有效率和規模化,導致釣魚攻擊在加密產業內的氾濫,尤其是那些缺乏安全意識的用戶更容易成為攻擊目標。

Scam-as-a-Service 是如何運作的?

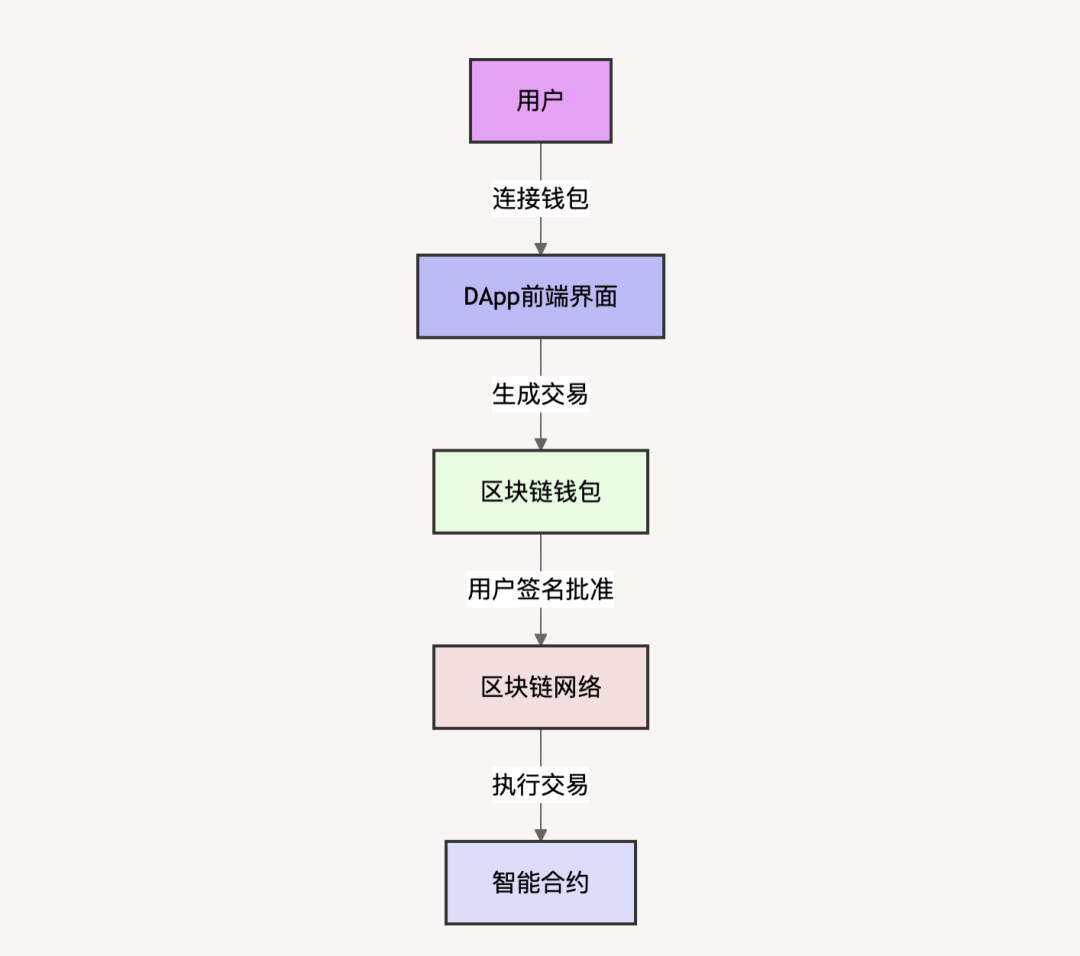

在介紹SaaS 之前,我們可以先了解典型的去中心化應用程式(DApp)的工作流程。如下圖,典型的DApp 通常由前端介面(如Web 頁面或行動應用程式)和區塊鏈上的智慧合約組成。用戶透過區塊鏈錢包連接到DApp 的前端介面,前端頁面產生相應的區塊鏈交易,並將其發送至用戶的錢包。用戶隨後使用區塊鏈錢包對這筆交易進行簽名批准,簽名完成後,交易被發送至區塊鏈網絡,並調用相應的智能合約執行所需的功能。

那麼,釣魚攻擊者是如何騙取用戶資金的呢?答案在於他們透過設計惡意的前端介面和智慧合約,巧妙地誘導使用者執行不安全的操作。攻擊者通常會引導用戶點擊惡意連結或按鈕,從而欺騙他們批准一些隱藏的惡意交易,甚至在某些情況下,直接誘騙用戶洩露自己的私鑰。一旦用戶簽署了這些惡意交易或暴露了私鑰,攻擊者就能輕鬆地將用戶的資產轉移到自己的帳戶中。

以下是一些最常見的手段:

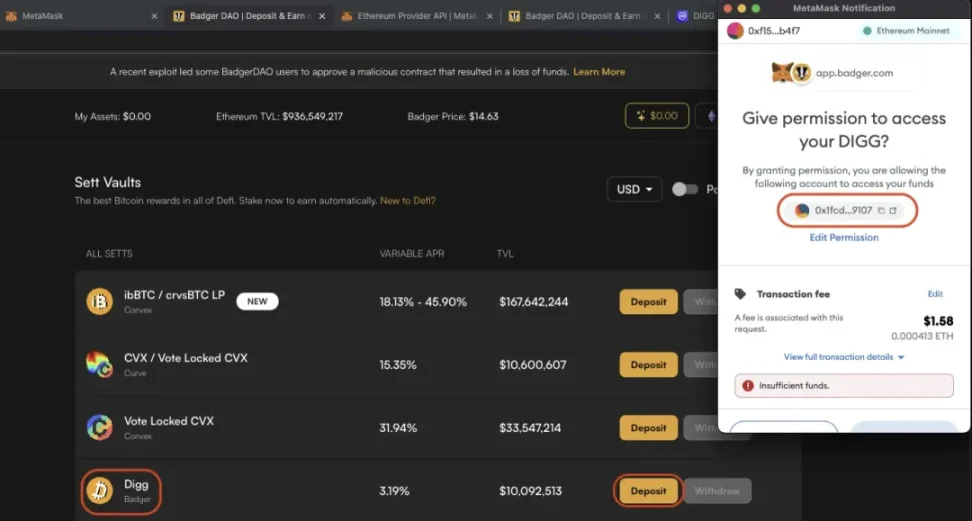

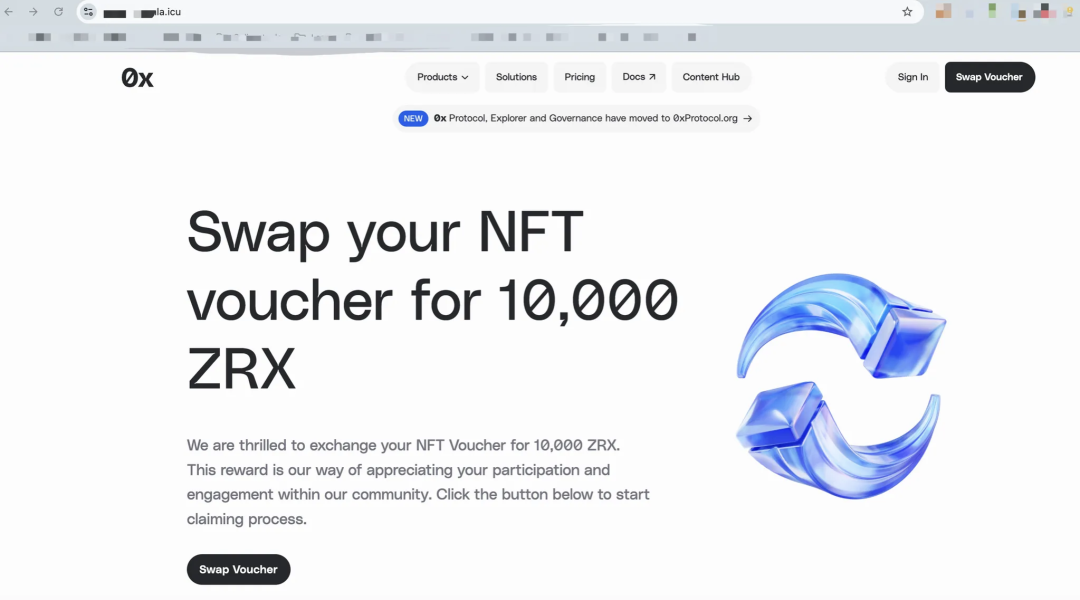

1. 偽造知名專案前端:攻擊者透過精心模仿知名專案的官方網站,創建看似合法的前端介面,讓用戶誤以為自己正在與可信任的專案進行交互,從而放鬆警惕,連接錢包並執行不安全操作。如圖1 中,釣魚團夥將自己的頁面偽造成bagerDAO 的前端頁面,用戶一旦在頁面上批准交易,其代幣就會被授權給攻擊者的地址。

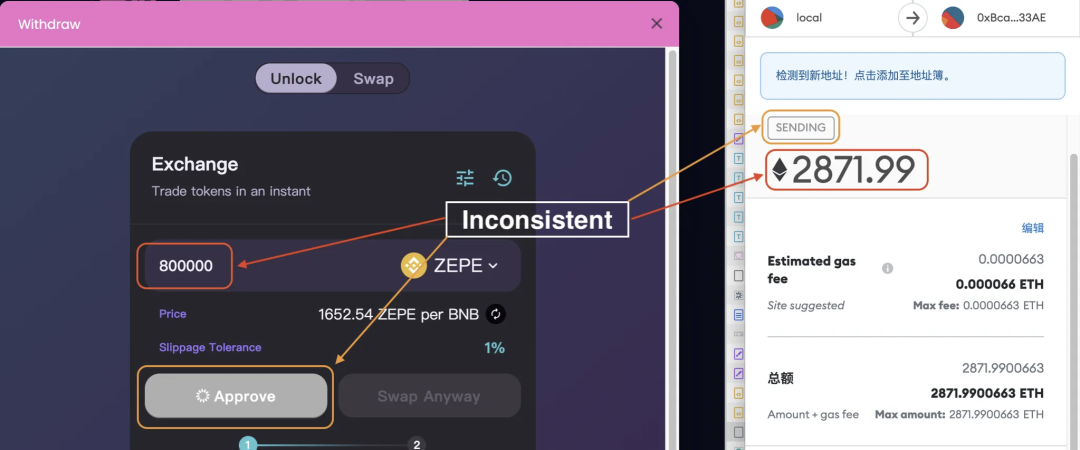

2. 代幣空投騙局:他們在推特、Discord、Telegram 等社群媒體上大肆宣傳釣魚網站,聲稱有「免費空投」、「早期預售」、「免費鑄造NFT」等極具吸引力的機會,從而引誘受害者點擊連結。受害者在被吸引到釣魚網站後,往往會不自覺地連接錢包並批准惡意交易。如圖2,攻擊者向用戶空投了名為「ZEPE」的代幣,欺騙用戶前往其釣魚頁面進行兌換,而用戶一旦點擊,其帳戶中的全部ETH 都將被發送到騙子的地址。

3. 假駭客事件與獎勵騙局:網路犯罪者宣稱某知名項目因遭遇駭客攻擊或資產凍結,現正向用戶發放補償或獎勵。他們透過這些虛假的緊急情況吸引用戶前往釣魚網站,誘騙他們連接錢包,最終竊取用戶資金。

可以說,釣魚詐騙並不是什麼新鮮手段,在2020 年之前就已經十分普遍,但SaaS 模式很大程度上是近兩年釣魚詐騙愈演愈烈的最大推手。在SaaS 出現之前,釣魚攻擊者們每次進行攻擊,需要準備鏈上啟動資金、創建前端網站和智能合約,雖然這些釣魚網站大多粗製濫造,透過使用一套模板並進行簡單的修改,就能重新創建新的詐騙項目,但網站的維運,頁面設計還是需要一定的技術門檻。 Inferno Drainer 等SaaS 工具提供者,完全消除了釣魚詐騙的技術門檻,為缺乏相應技術的買家提供了創建和託管釣魚網站的服務,並從詐騙所得中抽取利潤。

Inferno Drainer 與SaaS 買家是如何分贓物的?

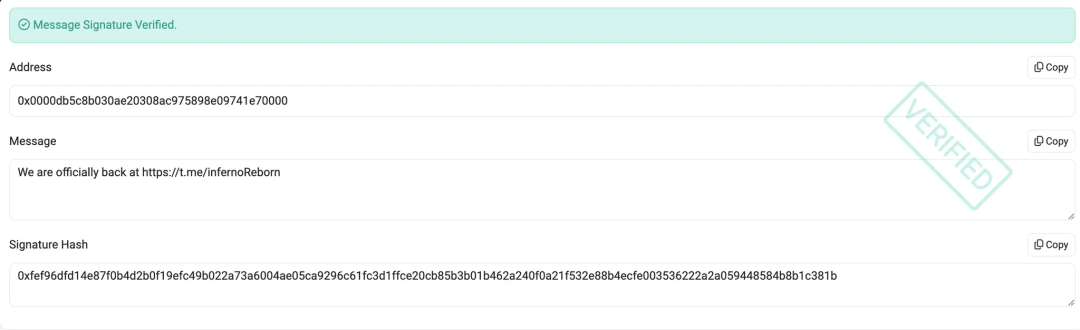

2024 年5 月21 日,Inferno Drainer 在etherscan 上公開了一條簽名驗證訊息,宣告回歸,並創建了新的Discord 頻道。

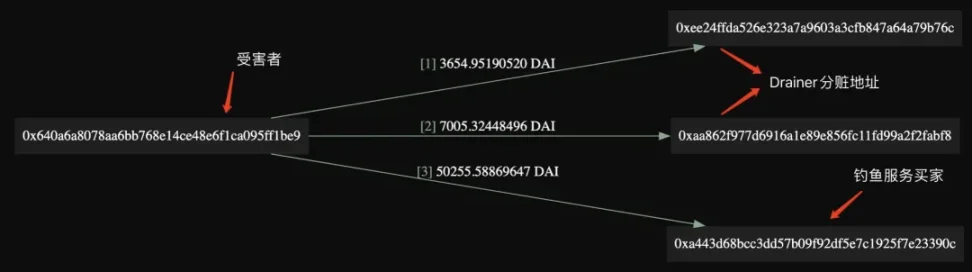

0x0000db5c8b030ae20308ac975898e09741e70000正是CertiK 近期集中監控到的具有異常行為的釣魚地址之一。我們發現,該地址進行了大量具有相似模式的交易,經過對交易的分析和調查,我們認為,此類交易就是Inferno Drainer 在檢測到受害者上鉤後進行資金轉移和分贓物的交易,我們以該地址進行的其中一個交易為例:

https://etherscan.io/tx/0x5cd1eeee1b091888e7b19bc25c99a44a08e80112fdc7a60a88b11ed592483a5f

攻擊者透過Permit2 轉移受害者代幣

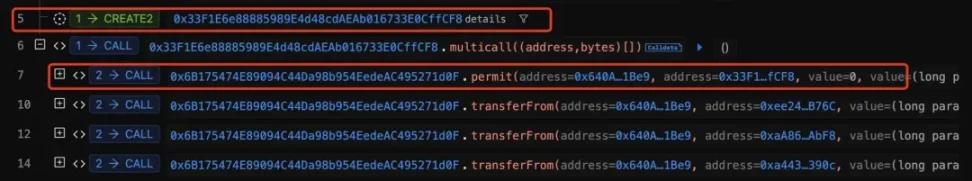

1. Inferno Drainer 透過CREATE2 建立一個合約。 CREATE2 是以太坊虛擬機中的一條指令,用來創建智能合約,與傳統的CREATE 指令相比,CREATE2 指令允許根據智能合約字節碼和固定的salt 提前計算出合約的地址,Inferno Drainer 利用了CREATE2指示的性質,提前為釣魚服務的買家預先計算出分贓物合約的地址,等到受害者上鉤後再將分贓物合約創建出來,完成代幣轉移和分贓物操作。

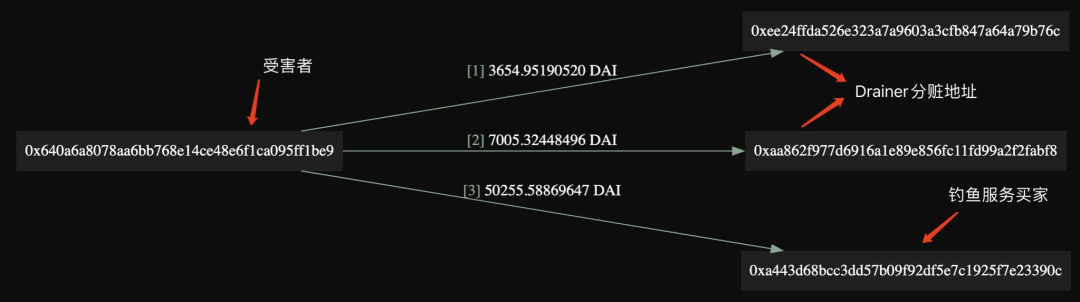

2. 呼叫建立的合約,將受害者的DAI 批准給釣魚地址(Inferno Drainer 服務的買家)和分贓物地址。攻擊者透過前文提到的各種釣魚手段,引導受害者無意中簽署了惡意的Permit2 訊息。 Permit2 允許用戶透過簽名授權代幣的轉移,而不需要直接與錢包互動。於是,受害者誤以為他們只是在參與常規交易或授權某些無害的操作,實際上卻在不知不覺中將自己的DAI 代幣授權給了攻擊者控制的地址。

3. 向兩個分贓物地址先後轉入3,654 和7,005 DAI,向買家轉入50,255 DAI,完成分贓物。

值得一提的是,目前有不少區塊鏈錢包實現了反釣魚或類似功能,但許多錢包的反釣魚功能是透過域名或區塊鏈地址黑名單的方式實現,Inferno Drainer 透過分贓物前再創建合約的方式,一定程度上能夠繞過這些反釣魚功能,進一步降低受害者的戒備。因為當受害者批准惡意交易時,該合約甚至沒有被創建出來,對該地址進行分析和調查也就無從談起了。在這筆交易中,購買釣魚服務的買家拿走了82.5% 的贓物,而Inferno Drainer 保留了17.5%。

揭秘:創建一個釣魚網站需要幾個步驟?

看完了Inferno Drainer 如何分贓物,我們再來看看在SaaS 的幫助下,攻擊者打造一個釣魚網站到底有多容易。

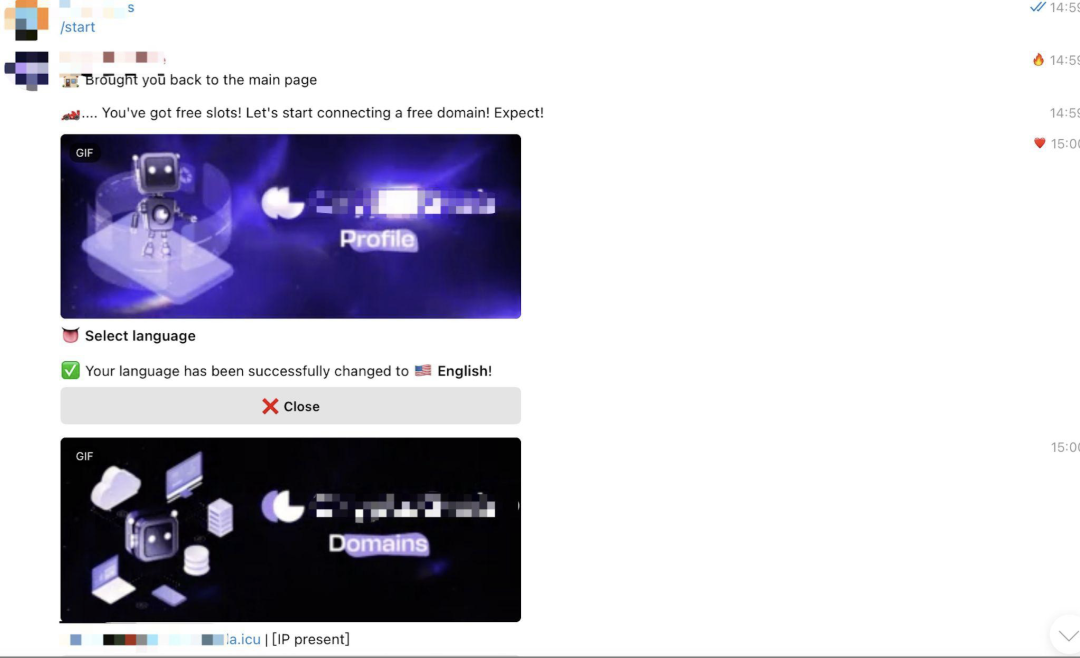

第一步,進入Drainer 提供的TG 頻道後,只需一個簡單的命令,一個免費網域和對應的IP 位址就被創建了出來。

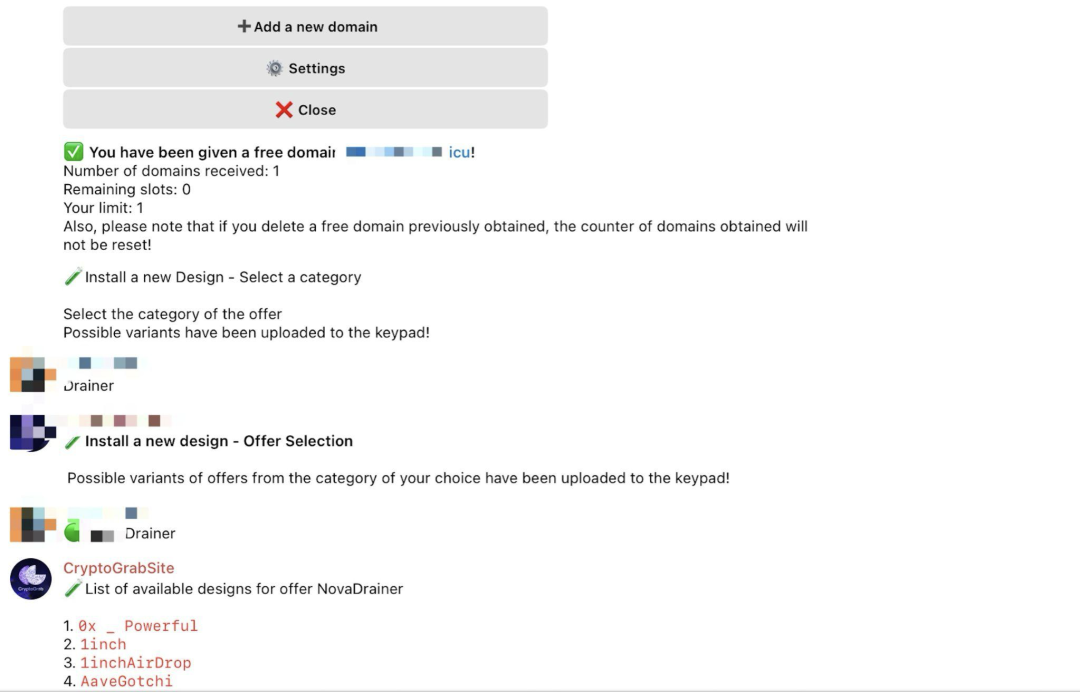

第二步,從機器人提供的上百種模板中,選擇1 個,隨後進入安裝流程,幾分鐘後,一個介面像模像樣的釣魚網站就被創造出來了。

第三步,尋找受害者。一旦有受害者進入了該網站,相信了頁面上的欺詐信息,並連接錢包批准了惡意交易,受害者的資產就會被轉移。而攻擊者在SaaS 的幫助下,打造一個這樣的釣魚網站,只需要三步,花費的時間也只需要幾分鐘。

總結和啟示

作為加密貨幣世界中最具威脅的「Drainer」之一,Inferno Drainer 的回歸無疑為行業用戶帶來了巨大的安全隱患,Inferno Drainer 憑藉其強大的功能和隱藏的攻擊手段,以及極低的犯罪成本,成為網路犯罪分子實施釣魚攻擊和資金竊盜的首選工具之一。

用戶在參與加密貨幣交易時,需要時時保持警惕,並牢記以下幾點:

- 天下沒有免費的午餐:不要相信任何「天上掉餡餅」的宣傳,例如可疑的免費空投、補償,僅信任官方網站或接受過專業審計服務的項目。

- 隨時檢查網頁連結:在任何網站連接錢包之前,仔細檢查URL,是否模仿了知名項目,並儘量使用WHOIS 網域查詢工具,查看其註冊時間,註冊時間過短的網站很可能是詐騙項目。

- 保護隱私資訊:不要向任何可疑網站或App 提交自己的助記詞、私鑰,在錢包要求簽署任何訊息或批准交易之前,仔細檢查該交易是否是可能導致資金損失的Permit 或Approve 交易。

- 關注詐騙資訊更新:追蹤CertiK Alert 等定時發布預警訊息的官方社群媒體帳號,如果發現自己不慎向詐騙地址授權了代幣,及時撤回授權或將剩餘資產轉移至其他安全地址。