北京時間5 月8 日深夜,DeFi 協議Rari Capital 的攻擊者們在眼看著就快得手的600 萬虛擬資產被攔截後,在區塊上留下一段話:

Alpha Finance 做了什麼幫助Rari Capital 及時攔截了600 萬美元的損失?

在當下這個可以被視為VUCA(動盪、無常、複雜、模糊)的DeFi 世界,針對DeFi 突發安全事件而組建的“作戰室”或將成為維護生態健康的主力。

接下來,帶你一窺由區塊鏈安全公司PeckShield「派盾」、DeFi 協議開發團隊CREAM、Yearn 等臨時組建的Rari 作戰室,如何成功攔截黑客正在轉走的600 萬美元。

情況很是緊急,僅幾個小時,攻擊者就對另一個DeFi 協議開啟了新一輪的攻擊。

21:48PM

攻擊者開始實施第二次攻擊。

22:15PM

PeckShield「派盾」預警:標記為高危的地址發生異動,疑似DeFi 協議Alpha Finance 合約存在漏洞;

PeckShield「派盾」啟動應急響應機制,通報Alpha Finance 開發團隊,同時給此筆交易地址打上標籤,並實時監控資產流向;

22:29PM

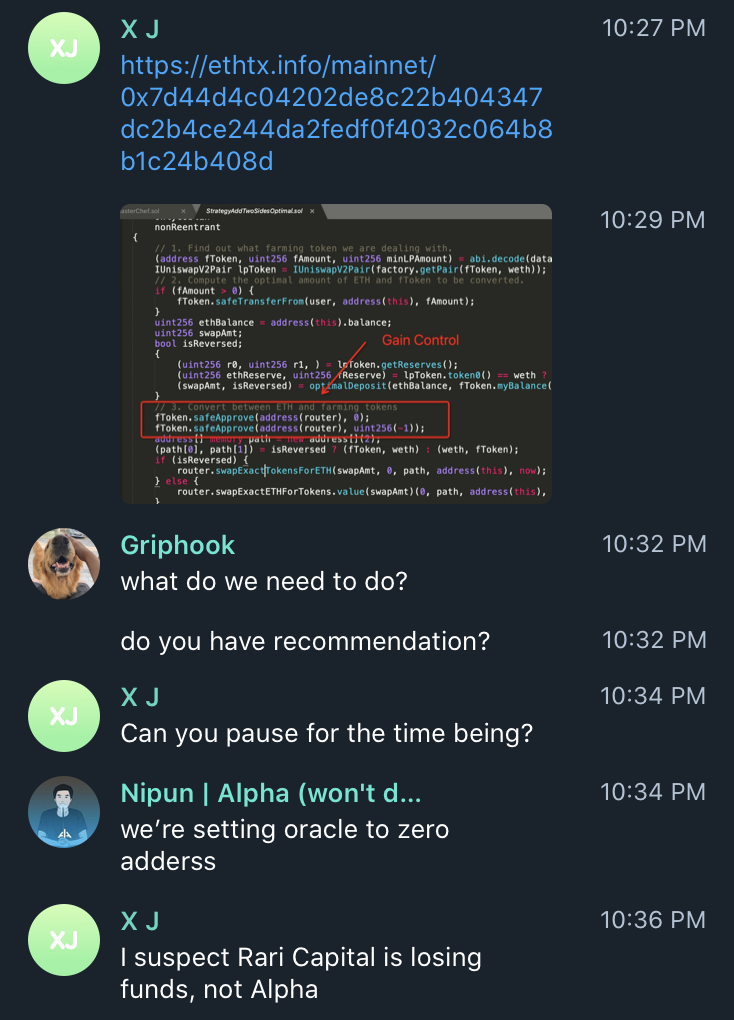

PeckShield 「派盾」安全人員針對攻擊者資金轉移的交易進行分析,迅速、準確地定位到攻擊的對象實際為Rari Capital 的ETH 資金池。

並將漏洞根源同步給Alpha Finance 開發團隊,提出有效的安全方案,及時攔截攻擊者轉賬,避免了Rari Capital 另外600 萬美元的資金損失;

22:34PM

Alpha Finance 在PeckShield「派盾」的建議下及時暫停服務,被盜虛擬資產交易轉賬狀態轉變為Pending;

22:37PM

由於PeckShield「派盾」提出的有效安全措施,Alpha Homora 資產未受損,Rari Capital 避免了更大的經濟損失;

22:43PM

PeckShield「派盾」聯合Alpha Finance 開發團隊一邊定位問題根源,一邊緊急聯絡Rari Capital 團隊;

22:55PM

Rari Capital 團隊從ibETH 中提取所有資產避免更多資金受損;

22:57PM

PeckShield「派盾」聯合多方團隊建立作戰室「War room」深入跟進此次安全事件;

5月9日1:15AM

臨時建立起來的作戰室持續工作到再三確認重啟Alpha Homora 協議後,與其交互的Rari Capital 不會再有任何潛在的問題。

此時,作戰室成員們輕輕地鬆了一口氣,但他們依然不敢鬆懈,因為攻擊者可能隨時捲土重來,不斷利用相同的攻擊機制,針對不同的協議發起攻擊,一旦確定了高回報的可利用資產,便會利用各種技術和方法來發現漏洞。有些技術和方法可以使攻擊者快速地得手,而有些則需要花費很長的時間。

與傳統的網絡犯罪相比,區塊鏈上的信息對攻擊者來說更有價值,因為成功攻擊DeFi 協議可以帶來直接的經濟回報。

隨著整個DeFi 生態的迅速發展,安全事件仍是影響生態健康的威脅。

從此次安全事件可以看出,預防和提示風險是整個DeFi 安全系統工程中十分重要的舉措。

如果DeFi 協議想要承載數千億甚至數万億美元的價值,就必須經過實戰的檢驗,快速的成長不得不讓他們承受發展帶來的陣痛。每次安全事件的發生,都需要每一個DeFi 協議作進一步的安全調查和反思。

DeFi 生態的日益增長,使得協議之間的交互性愈加緊密,不論是Alpaca/Alpha,vSafe/Rari 還是PancakeSwap/SushiSwap,這些協議之間都存在著交互性,因此出現過的漏洞也很可能在另一條鏈上重現。

隨著DeFi 領域的“貨幣樂高”逐漸復雜化、多樣化,DeFi 協議之間的交互性加劇增長,而模糊的界限也會使得“資金逃跑”變得更加容易。

DeFi 的安全問題暴露得越來越多,發生的頻率也越來越頻繁,從某種程度來說,整個DeFi 行業的從業者在慢慢提升自身的安全意識,但是保護資產安全仍是整個DeFi領域面臨的最大難題。對於DeFi 協議的開發者來說,更是時間緊、任務重,如果他們想要將協議的交互性發揮到極致,就需要確保協議間的可組合性互融、互通,而不是生硬地拼接,將資產置於風險中。