2025年2月21日、暗号通貨取引所Bybitで大規模なセキュリティ侵害が発生し、イーサリアムのコールドウォレットから約15億ドルの資産が盗まれました。この事件は、Poly Network(2021年、6億1,100万米ドル)やRonin Network(2022年、6億2,000万米ドル)などの過去の記録を上回り、暗号通貨史上最大の単一盗難事件とみなされ、業界に壊滅的な影響を与えました。

この記事は、ハッキング事件とその資金洗浄手法を紹介し、今後数か月以内にOTCグループと暗号通貨決済会社を標的とした大規模な凍結の波が起こるだろうと警告することを目的としています。

盗難

Bybit Ben Zhouの説明とBitraceの予備調査によると、盗難のプロセスは次のとおりです。

攻撃の準備: ハッカーは、事件発生の少なくとも 3 日前 (2 月 19 日) に悪意のあるスマート コントラクト (アドレス: 0xbDd077f651EBe7f7b3cE16fe5F2b025BE2969516) を展開し、その後の攻撃の基盤を築きました。

マルチ署名システムへの侵入: Bybit の Ethereum コールドウォレットは、通常、トランザクションを実行するために複数の承認された当事者からの署名を必要とするマルチ署名メカニズムを使用します。ハッカーは、おそらく偽のインターフェースやマルウェアなど、未知の手段を通じて、マルチ署名ウォレットを管理するコンピューターにアクセスしました。

偽装取引:Bybitは2月21日に、日常の取引ニーズを満たすためにETHをコールドウォレットからホットウォレットに転送する予定です。ハッカーはこの機会を利用して、トランザクション インターフェイスを通常の操作として偽装し、署名者に一見正当なトランザクションを確認させました。ただし、署名が実際に実行するのは、コールド ウォレット スマート コントラクトのロジックを変更する指示です。

資金移転: 命令が発効した後、ハッカーはすぐにコールドウォレットを掌握し、当時約15億米ドル相当のETHとETH誓約証明書を未知のアドレス(初期追跡アドレス: 0x47666Fab8bd0Ac7003bce3f5C3585383F09486E2)に移転しました。その後、資金は複数のウォレットに分散され、マネーロンダリングのプロセスが始まりました。

マネーロンダリングの手法

ファンドロンダリングは、大きく分けて 2 つの段階に分けられます。

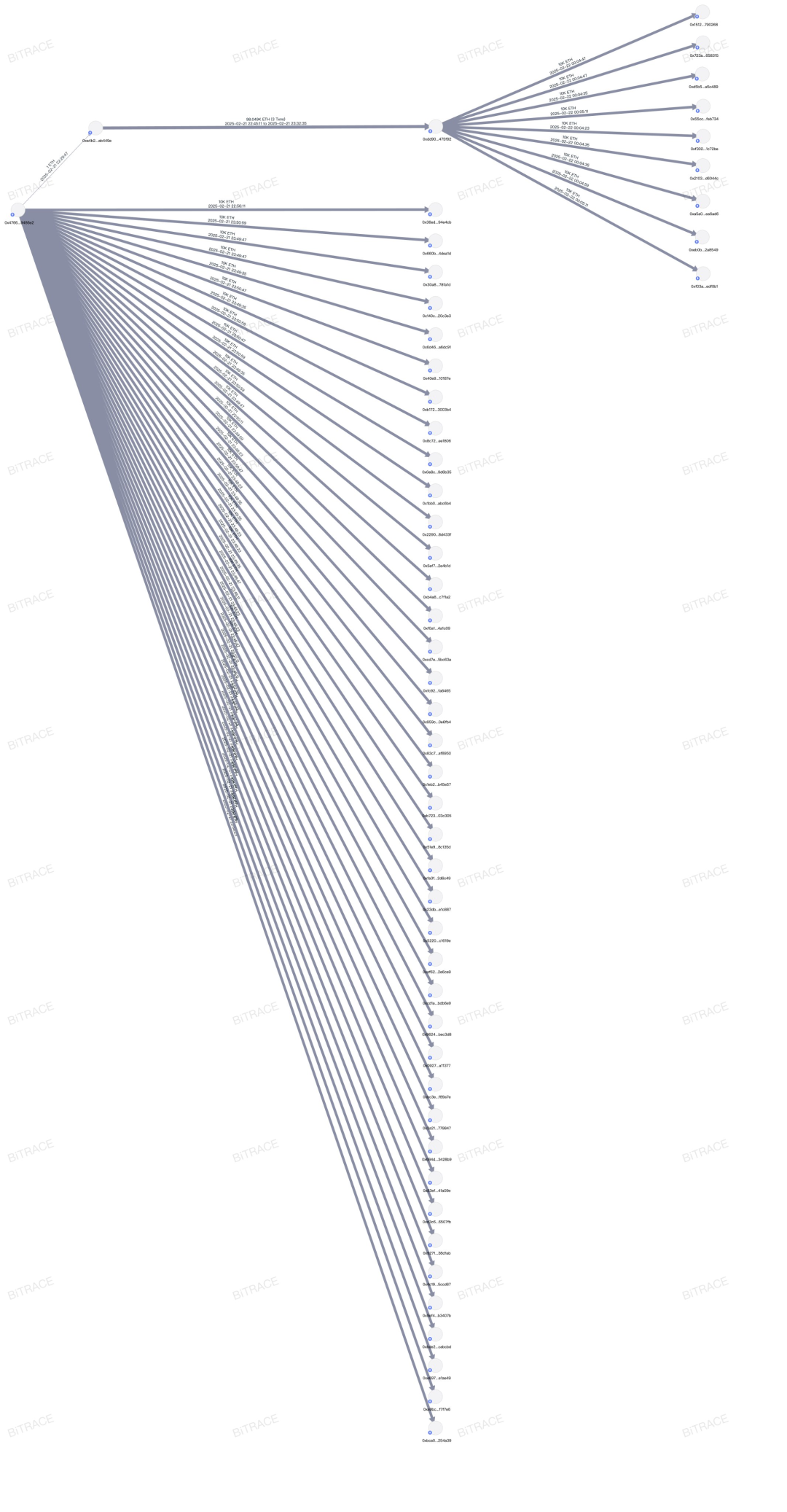

最初の段階は初期の資金分割段階で、攻撃者は ETH 誓約証明書トークンを、凍結される可能性のあるステーブルコインではなく ETH トークンにすばやく変換し、その後 ETH を厳密に分割して下位アドレスに転送し、ロンダリングの準備をします。

この段階で、攻撃者が15,000mETHをETHに変換しようとする試みは阻止され、業界はこの損失を回復することができました。

第二段階は資金洗浄行為です。攻撃者は、Chainflip、Thorchain、Uniswap、eXch などの集中型または分散型の業界インフラストラクチャを通じて取得した ETH を転送します。一部のプロトコルは資金交換に使用され、一部はチェーン間の資金転送に使用されます。

これまでに、盗まれた資金は大量にBTC、DOGE、SOLなどのレイヤー1トークンに変換され、さらにはミームコインが発行されたり、資金が取引所のアドレスに送金され、資金混乱が起こっています。

Bitrace は盗まれた資金に関連するアドレスを監視および追跡しています。この脅威情報は、ユーザーが盗まれた資金を誤って受け取ることを防ぐために、BitracePro と Detrust に同時にプッシュされます。

犯罪歴分析

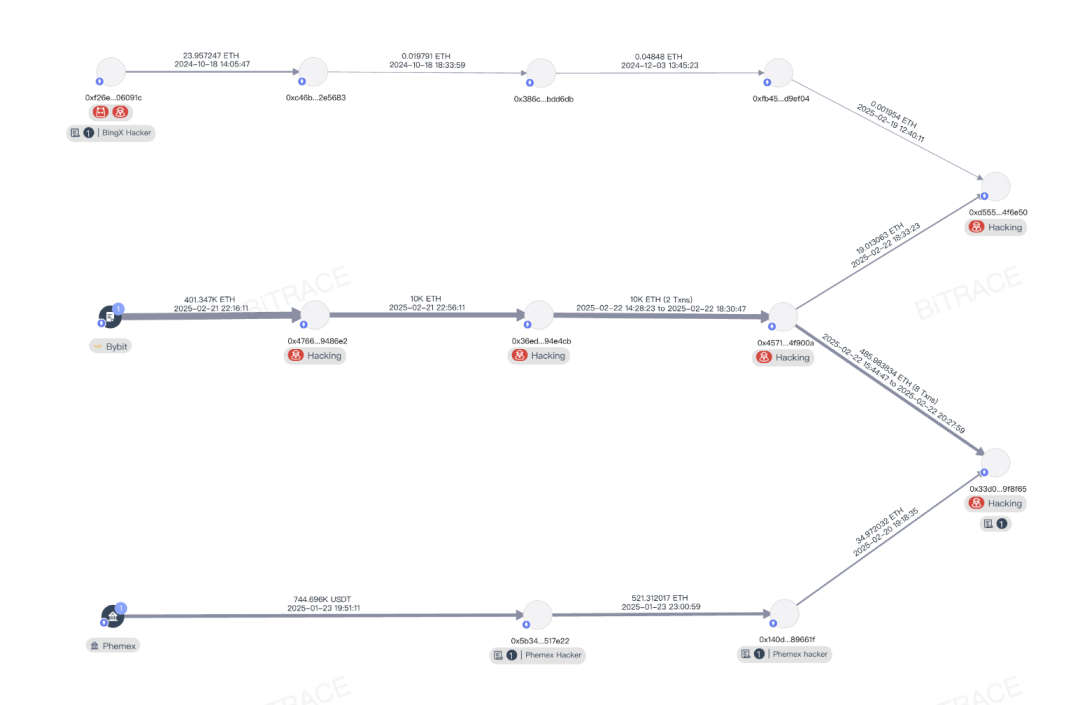

資金調達リンクの0x457を分析したところ、このアドレスは2024年10月のBingX取引所の盗難と2025年1月のPhemex取引所の盗難に関連していることが判明し、これら3つの攻撃の首謀者は同一人物であることが示唆されました。

ブロックチェーンセキュリティの専門家の中には、高度に工業化された資金洗浄技術と攻撃方法と相まって、この事件は悪名高いハッカー集団ラザルスによるものだと考える者もいる。ラザルスは過去数年にわたり、暗号通貨業界の機関やインフラに対して複数のサイバー攻撃を仕掛け、数十億ドル相当の暗号通貨を不法に押収してきた。

凍結危機

過去数年にわたる調査で、Bitraceは資金洗浄に無許可の業界インフラを使用していることに加え、資金ダンピングに中央集権型プラットフォームも使用していたことを発見しました。これにより、意図的または意図せずに盗まれた資金を受け取った多数の取引所ユーザーアカウントが直接リスク管理の対象となり、OTCマーチャントと決済機関のビジネスアドレスがTetherによって凍結されました。

2024年、日本の仮想通貨取引所DMMがラザルスの攻撃を受け、最大6億ドル相当のビットコインが不正送金された。攻撃者は資金を東南アジアの暗号通貨決済機関であるHuionePayにつなぎ、Tetherによって後者のホットウォレットアドレスが凍結され、2,900万ドル以上がロックされ、送金できなくなった。

2023年、PoloniexはLazarus Groupとみられるグループによる攻撃を受け、1億ドル以上の資金が不法に送金された。これらの資金の一部は店頭取引を通じてロンダリングされており、多数の店頭取引業者の営業所の住所が凍結されたり、事業資金を保管する取引所口座のリスク管理が厳しくなったりして、事業活動に大きな影響が出ています。

要約する

頻繁なハッカー攻撃は業界に多大な損失をもたらし、その後の資金洗浄活動もより多くの個人および機関のアドレスを汚染しました。これらの無実の人々と潜在的な被害者は、影響を受けないようにするために、ビジネス活動においてこれらの脅威となる資金にさらに注意を払う必要があります。