北京时间 5 月 8 日深夜,DeFi 协议 Rari Capital 的攻击者们在眼看着就快得手的 600 万虚拟资产被拦截后,在区块上留下一段话:

Alpha Finance 做了什么帮助 Rari Capital 及时拦截了 600 万美元的损失?

在当下这个可以被视为 VUCA(动荡、无常、复杂、模糊)的 DeFi 世界,针对 DeFi 突发安全事件而组建的“作战室”或将成为维护生态健康的主力。

接下来,带你一窥由区块链安全公司 PeckShield「派盾」、DeFi 协议开发团队 C.R.E.A.M、Yearn 等临时组建的 Rari 作战室,如何成功拦截黑客正在转走的 600 万美元。

情况很是紧急,仅几个小时,攻击者就对另一个 DeFi 协议开启了新一轮的攻击。

21:48PM

攻击者开始实施第二次攻击。

22:15PM

PeckShield「派盾」预警:标记为高危的地址发生异动,疑似 DeFi 协议 Alpha Finance 合约存在漏洞;

PeckShield「派盾」启动应急响应机制,通报 Alpha Finance 开发团队,同时给此笔交易地址打上标签,并实时监控资产流向;

22:29PM

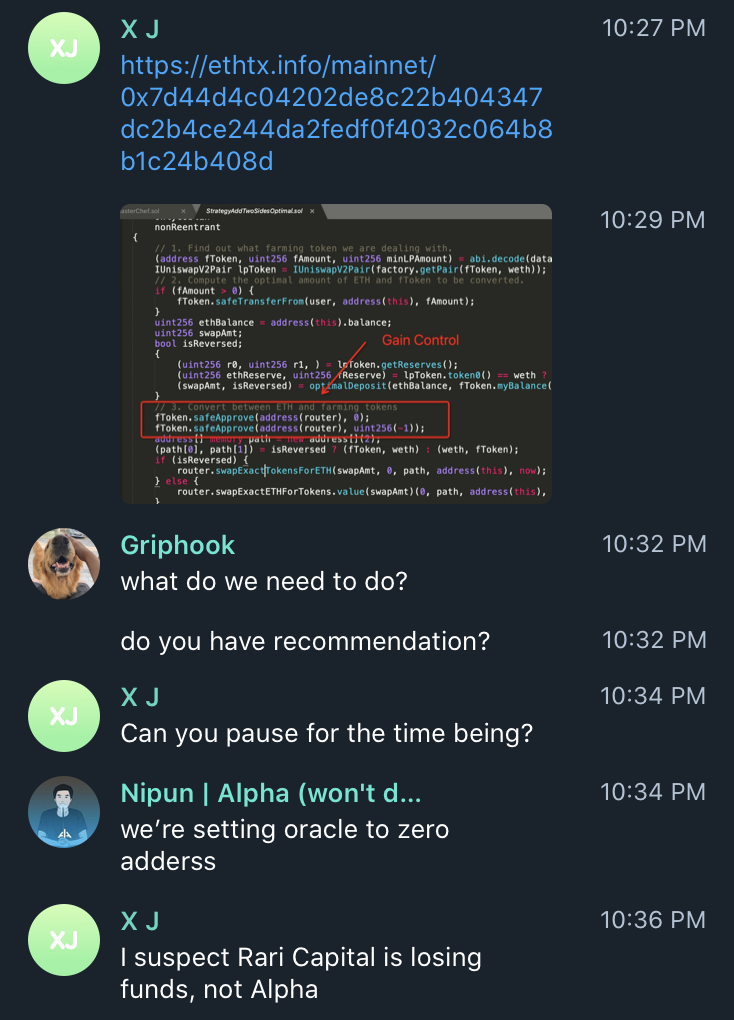

PeckShield 「派盾」安全人员针对攻击者资金转移的交易进行分析,迅速、准确地定位到攻击的对象实际为 Rari Capital 的 ETH 资金池。

并将漏洞根源同步给 Alpha Finance 开发团队,提出有效的安全方案,及时拦截攻击者转账,避免了 Rari Capital 另外 600 万美元的资金损失;

22:34PM

Alpha Finance 在 PeckShield「派盾」的建议下及时暂停服务,被盗虚拟资产交易转账状态转变为 Pending;

22:37PM

由于 PeckShield「派盾」提出的有效安全措施,Alpha Homora 资产未受损,Rari Capital 避免了更大的经济损失;

22:43PM

PeckShield「派盾」联合 Alpha Finance 开发团队一边定位问题根源,一边紧急联络 Rari Capital 团队;

22:55PM

Rari Capital 团队从 ibETH 中提取所有资产避免更多资金受损;

22:57PM

PeckShield「派盾」联合多方团队建立作战室「War room」深入跟进此次安全事件;

5月9日 1:15AM

临时建立起来的作战室持续工作到再三确认重启 Alpha Homora 协议后,与其交互的 Rari Capital 不会再有任何潜在的问题。

此时,作战室成员们轻轻地松了一口气,但他们依然不敢松懈,因为攻击者可能随时卷土重来,不断利用相同的攻击机制,针对不同的协议发起攻击,一旦确定了高回报的可利用资产,便会利用各种技术和方法来发现漏洞。有些技术和方法可以使攻击者快速地得手,而有些则需要花费很长的时间。

与传统的网络犯罪相比,区块链上的信息对攻击者来说更有价值,因为成功攻击 DeFi 协议可以带来直接的经济回报。

随着整个 DeFi 生态的迅速发展,安全事件仍是影响生态健康的威胁。

从此次安全事件可以看出,预防和提示风险是整个 DeFi 安全系统工程中十分重要的举措。

如果 DeFi 协议想要承载数千亿甚至数万亿美元的价值,就必须经过实战的检验,快速的成长不得不让他们承受发展带来的阵痛。每次安全事件的发生,都需要每一个 DeFi 协议作进一步的安全调查和反思。

DeFi 生态的日益增长,使得协议之间的交互性愈加紧密,不论是 Alpaca/Alpha,vSafe/Rari 还是 PancakeSwap/SushiSwap,这些协议之间都存在着交互性,因此出现过的漏洞也很可能在另一条链上重现。

随着 DeFi 领域的“货币乐高”逐渐复杂化、多样化,DeFi 协议之间的交互性加剧增长,而模糊的界限也会使得“资金逃跑”变得更加容易。

DeFi 的安全问题暴露得越来越多,发生的频率也越来越频繁,从某种程度来说,整个 DeFi 行业的从业者在慢慢提升自身的安全意识,但是保护资产安全仍是整个 DeFi 领域面临的最大难题。对于 DeFi 协议的开发者来说,更是时间紧、任务重,如果他们想要将协议的交互性发挥到极致,就需要确保协议间的可组合性互融、互通,而不是生硬地拼接,将资产置于风险中。