编辑|猫弟 吴说区块链

背景

2 月 24 日,Web3 信用卡与理财项目Infini 被盗,价值 4950 万美元的资金从 Morpho MEVCapital Usual USDC Vault 流出。Infini 创始人 Christian 当时表示:“被盗的 5000 万美元里有 70% 属于身边认识的大户朋友,目前已经一一沟通过并且由我个人承担可能的损失,剩余的资金会在下周一之前重新投入到 Infini vault,一切照旧。并表示其愿意向黑客支付被盗金额的 20% 作为赎金,并承诺如果资金被归还将不会采取法律行动。

2 月 24 日 20 时,Infini Team 向 Infini Exploiter 2: 0xfc…6e49 发送链上消息:

我们特此通知您,我们已获取到关于您对 Infini 进行攻击的关键 IP 和设备信息。这得益于顶级交易所、安全机构、合作伙伴以及我们社区的鼎力支持。我们正在密切监控相关地址,并已做好随时冻结被盗资金的准备。为了和平解决此事,我们愿意提供 20% 的被盗资产作为回报,前提是您选择归还资金。一旦收到归还的资金,我们将停止进一步追踪或分析,且您无需承担任何责任。我们恳请您在接下来的 48 小时内采取行动,以便尽快达成解决方案。如果在期限内未收到您的回应,我们将别无选择,只能继续与当地执法机构合作,深入调查此事件。我们真诚希望能够达成一个对各方最有利的解决方案。

2 月 26 日,Infini Team 再次向其发生链上消息:

距离攻击事件发生已超过 48 小时,我们特此提供最后一次机会让您归还被盗资金。如果您选择归还资金,我们将立即停止所有追踪和分析,您不会面临任何后果。请将 14156 ETH(被盗资金的 80%)发送至我们的 Cobo 托管钱包:

钱包地址: 0x7e857de437a4dda3a98cf3fd37d6b36c139594e8

2 月 27 日,Christian 表示,就 Infini 黑客事件已在香港正式完成立案。

资金方面,黑客地址0x3a...5Ed0 在 24 日将 4952 万枚 USDC 通过Sky (MakerDAO)兑换为等额的 DAI ,然后再将 DAI 通过 Uniswap 分多笔兑换为约 1.77 万枚 ETH,并发送至新地址 0xfcC8Ad911976d752890f2140D9F4edd2c64a6e49。此后这笔资金未发生进一步转移(疑似被告已经第一时间被执法机关控制),但由于近期 ETH 价格低下跌,这些 ETH 目前仅价值 3515 万美元。

https://intel.arkm.com/explorer/address/0xfcC8Ad911976d752890f2140D9F4edd2c64a6e49

诉讼内容

3 月 20 日 18 时,Infini Team 向 Infini Exploiter 2: 0xfc…6e49 发送链上消息,向相关地址发送警告,表示此前Infini 遭攻击损失的 5,000 万美元正处于持续的法律纠纷之中,并具有争议性,任何曾存于上述钱包中的加密资产的后续持有人(若有)不得主张其为“善意购买者”。

此外,还在消息中通过链接的方式附上了法院诉讼文件,具体内容如下:

原告是 Infini Labs 全资持有的香港注册公司 BP SG Investment Holding Limited 的 CEO Chou Christian-Long,第一被告是 Chen Shanxuan,常驻广东佛山远程办公,还有第二至第四被告暂时无法确认真实身份者。

原告与 BP Singapore 一同开发了一个用于管理公司及客户资金的智能合约,由第一被告主导编写。该合约原本设置了多重签名(multi-signature)权限,用以严格控制任何资金转出。

在合约上线到主网时,第一被告据称保留了“super admin”最高权限,却对其他团队成员谎称已“移交”或“移除”该权限。

2025 年 2 月下旬,原告发现价值约 49,516,662.977 USDC 的加密资产在未经过多签许可的情况下被转出到若干未知钱包地址(第二至第四被告所控制的钱包)。

因担心被告或不明身份者进一步转移或洗走资产,原告向法院申请:

1. 对第一被告及相关不明人士的财产进行“禁制令”限制其转移或处置该被盗资产;

2. 令被告或实际控制相关钱包的人自我披露身份;

3. 向第一被告和其他未知钱包持有人发出各类禁止处置资产的强制性命令;

4. 要求对方披露交易及资产信息;

5. 允许原告“域外送达”(即向境外被告送达法律文件)以及替代方式送达。

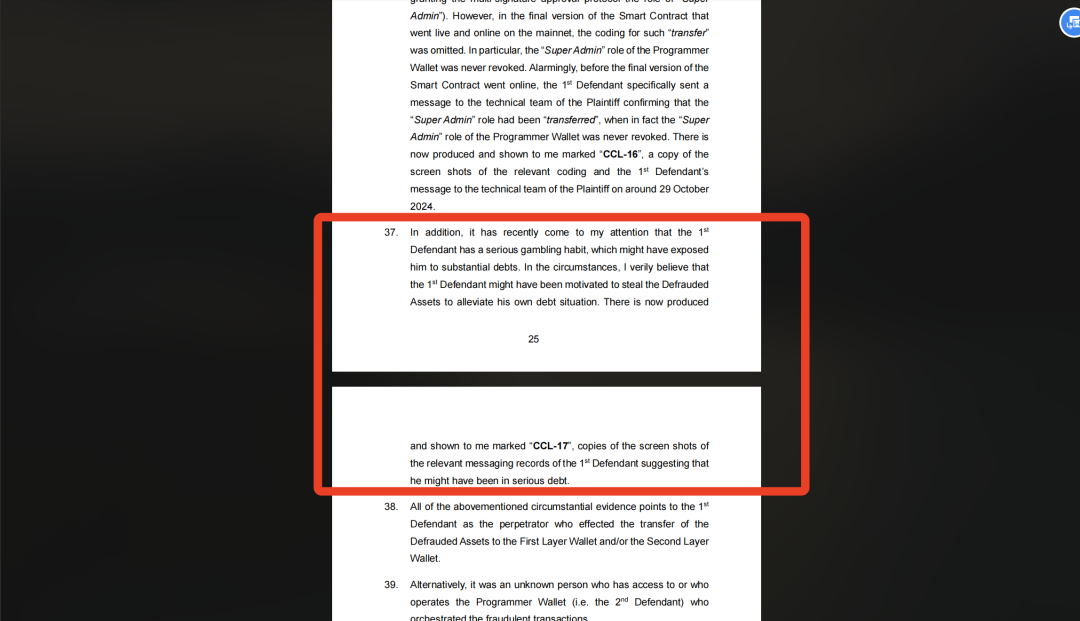

在其中一份宣誓书的正文中,原告表示:最近我才得知第一被告有严重赌博习惯,可能因此背负了巨额债务。我相信这促使他偷窃涉案资产,用于缓解自己的债务。原告还提交了相关消息记录截图,以证明第一被告“可能身陷巨额债务” 。(原告指被告后续走火入魔,日常 100 倍杠杆开合约)

根据宣誓书的陈述,第一被告还在相对短的时间内从不同渠道借入资金,甚至疑似接触“地下钱庄”或所谓“loan shark”,导致要面对高额利息、催债电话的压力。 Exhibit “CCL-17”中提及他在聊天中向他人求助,称自己背负“好几家的利息”,并不断询问能否再借钱渡过难关,或要求对方帮忙介绍新资金来源。

在案情发生之前不久,第一被告在工作群或与同事/朋友的私下交流中都有透露过其财务状况“非常紧张”,甚至有表达“如果再搞不到钱,就要出事”的焦虑。这些言论与随后公司加密资产被未经授权转移的时间点几乎重合,从而强化了原告一方对第一被告“动机”的判断:或因巨额债务压力而铤而走险。

根据原告的陈述,第一被告在被问及个人财务或赌博问题时,多次予以回避或只做笼统回答,对自己究竟负债多少、是否仍在赌博等都语焉不详。宣誓书提出,第一被告在 10 月底至案发前一直佯称“没什么大问题”,但其在聊天软件里与他人谈论的内容却明显与此相矛盾。

原告担心若第一被告急于偿还赌博债务或者继续翻本,可能会继续迅速地把盗取的数字资产再次转移到其他钱包乃至场外变现,从而更难追查。因此才向法院紧急申请世界范围内的资产冻结令,并要求第一被告及其他未知钱包持有人披露和交还涉案加密资产。

Kronos Research 合伙人 Bane 表示,团队手里也还有很多离谱的生活相关的材料并没有呈现到法院文件里,但或多或少和案件并没有直接相关,我们还是更专注追回资金本身。当所有证据都指向一个团队里曾经大家都非常信任的人时,所有人都很惊讶。但动机是动机,一切都以事实为基准,相信法律会带来公正的结果。在正式落槌之前,他依然是嫌疑人。

Bane 表示,团队一直觉得超级权限已经转交给了多签 但他用的是 openzeppelin 的权限库 一直是多对多的 所以初始 dev 钱包的权限从来没放弃过。部署的时候大家一般都用 eoa,部署完把权限移交多签。他控制的 dev 钱包在合约创建后,基于 openzeppelin 权限库的初始设定,默认拥有 super admin[0] 权限,他后面把这个 super admin 权限移交给多签,并在聊天记录里谎称自己已经把 eoa 弃权了,但实际上 revoke 交易从未发出过。后面又说他以为权限管理是一对一而不是多对多的,就是说他谎称只要把权限授予了多签后 dev 钱包权限就自动弃权了。基于信任关系,也没人二次检查合约状态,酿成悲剧。

被告在事发后曾表示:我的问题,忘了 revoke 权限,非常非常低级的错误。

目前案件尚未进行判决,提交的诉讼文件中附有大量第一被告的聊天记录,有兴趣的读者可下载原文件:

Link::https://howsewilliams-my.sharepoint.com/:f:/p/regulatory/EtrvPWcvev1An5eEDMRNoRgBc1Ih7x0l6dR-Cf-0E-rC8Q?e=1g9OPJ

提取密码: D1234@5##